IT Security ist so wichtig wie nie zuvor. Wir haben deshalb Europas größte IT-Sicherheitsmesse besucht. Vor allem in Cloud-Umgebungen ist die Sicherheit ein essenzielles Thema, das sorgfältig und gewissenhaft mit der Usability ausbalanciert werden muss.

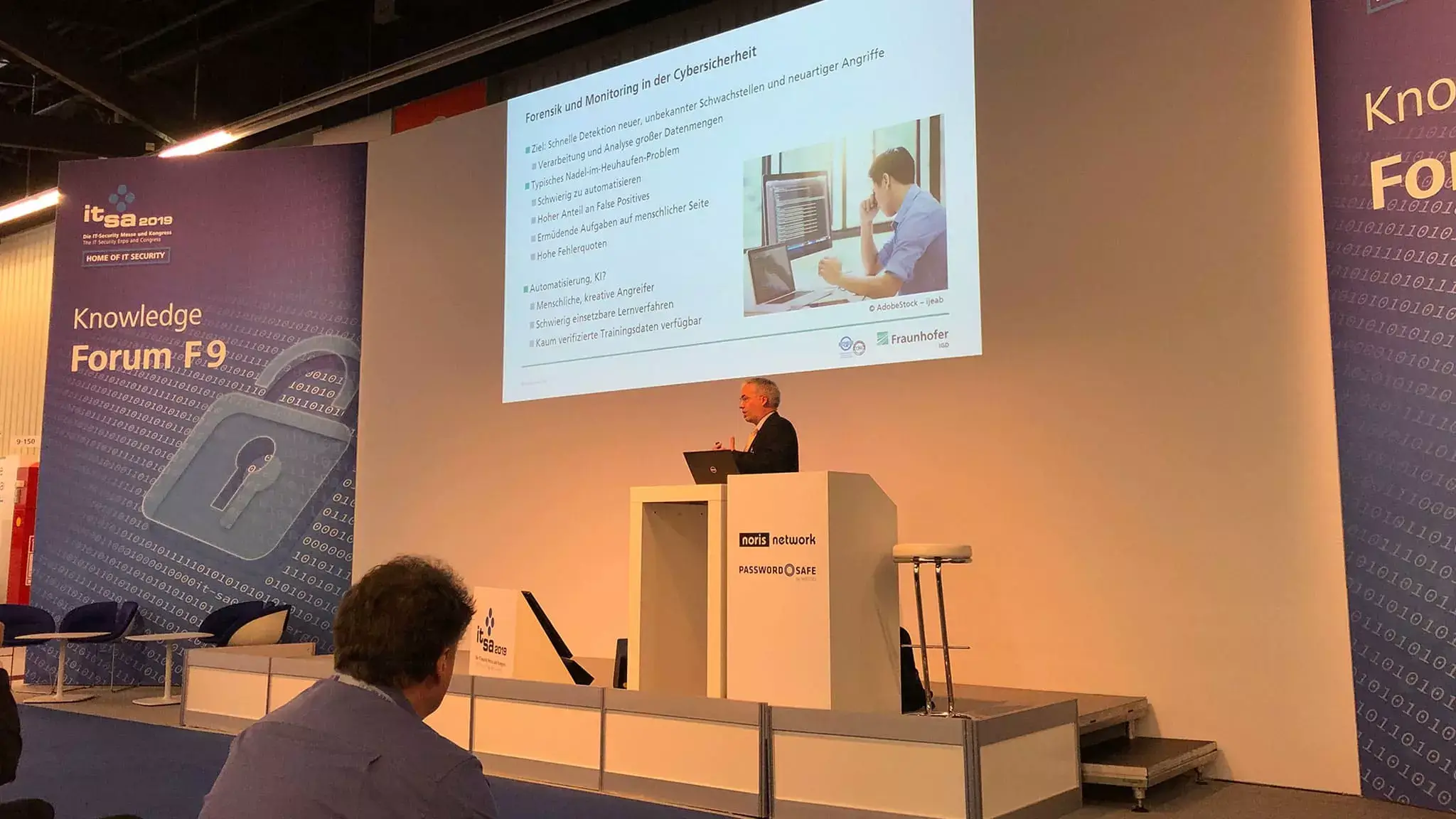

Zu Beginn beschäftigten wir uns mit dem Thema „Visual Analytics“, welches vom Fraunhofer Institut vorgestellt wurde. Es ging um die Frage, wie große Mengen an sicherheitsrelevanten Informationen dargestellt werden können, um einen Mehrwert aus ihnen zu ziehen. Die Gespräche lieferten guten Input, um eigene Auswertungen auf den Prüfstand zu stellen und zu optimieren.

Die it-sa 2019 zeigte auf, wohin die Reise in der Informationssicherheit in den nächsten Jahren gehen wird und dass wir als Microsoft Partner bereits jetzt einen sehr mächtigen Technologiepool haben, um diesen Anforderungen gerecht zu werden. Klar ist, dass klassische „Virenscanner“ im Business Umfeld nicht mehr ausreichen. Hier setzt Microsoft auf Verhaltensanalysen von Hosts (vgl. Windows Defender ATP) anstatt auf alleinige Prüfung von Metadaten und Signaturen von Dateien.

Durch diese Analysen wird über längere Zeiträume ein Verhaltensprofil erstellt. Dieses besteht z.B. aus typischen Netzwerkverbindungen, die der Host initiiert oder der Art wie die Maus bewegt wird. Dieses Profil gilt stets für beispielsweise einen Desktop Computer, nicht für eine spezielle Person. Ändert sich dieses Verhalten nun plötzlich, das heißt, eine Back-up-Verbindung wird nicht mehr wie in der Vergangenheit um 18:00 Uhr gestartet, sondern um 13:34 Uhr, dann wird dies als Anomalie erkannt und entsprechend ihrer Kritikalität bewertet. Auch kann das Verhalten von Schadsoftware im Nachhinein exakt verfolgt werden. Es ist zum Beispiel einsehbar, ob ein PowerShell Script Dateien heruntergeladen hat und diese in unterschiedliche Verzeichnisse kopiert, ausführt und eventuell sogar über das Netzwerk verteilt. Durch die Analyse dieses Verhaltens wird die Schadsoftware im besten Fall automatisiert auf allen anderen Hosts erkannt und behoben.

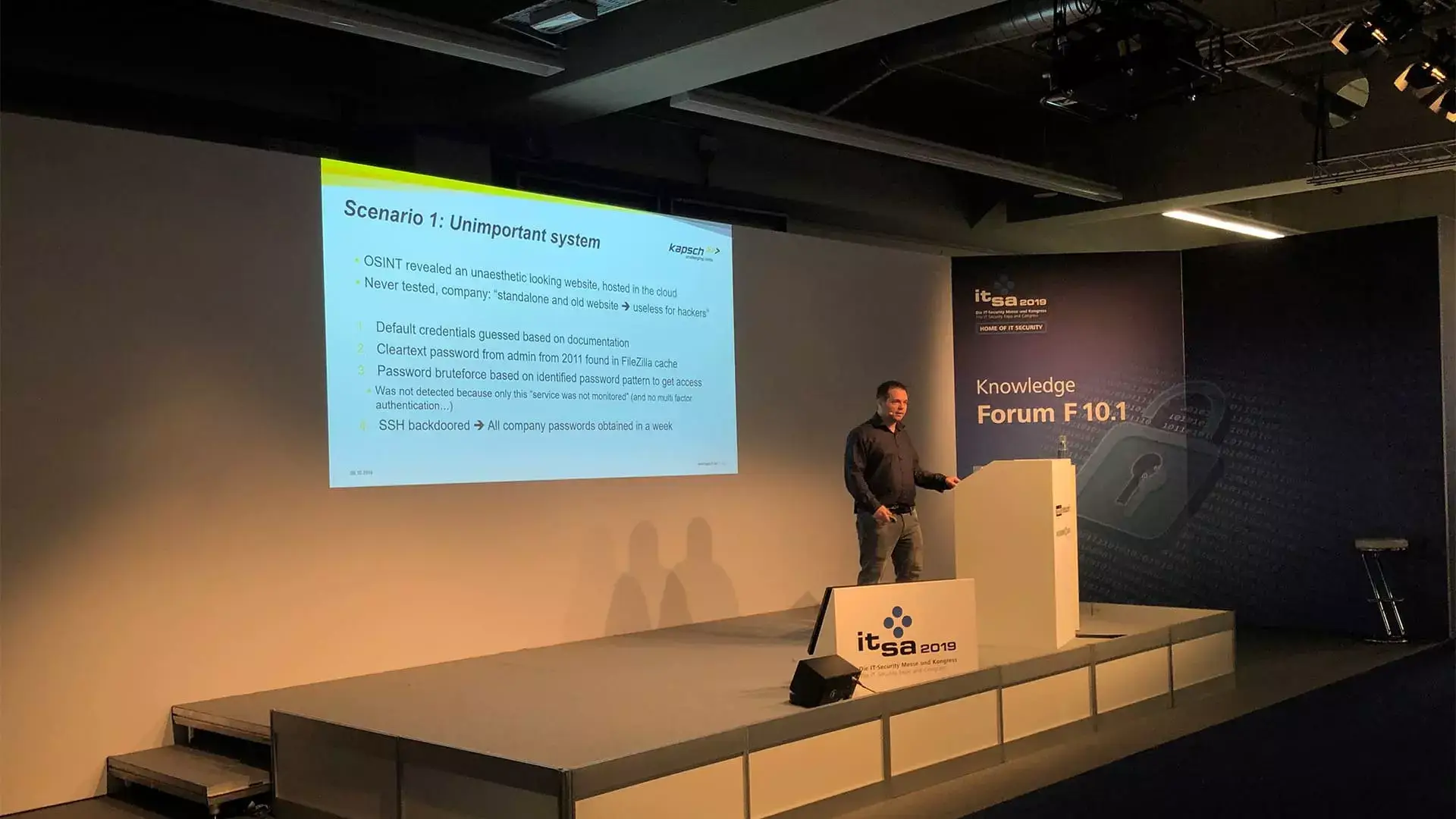

Der vermutlich mit Abstand kritischste Aspekt, der sich in Gesprächen und Vorträgen herauskristallisierte, ist die fehlende „Awareness“ für Cyber-Security-Themen. Ein Endanwender kann oft nicht einschätzen, welche Risiken bestehen und wie groß sie sind.

Dies beginnt mit zu einfachen Passwörtern wie „Sommer2019!“ über das Öffnen einer infizierten Bewerbungsmappe bis zu Anrufen angeblicher Studenten, die vorgeben, für eine Bachelorarbeit Informationen über Sicherheitssysteme von Unternehmen der Region zu analysieren. Alle diese Szenarien sind alltäglich und können nur teilweise technologisch abgedeckt oder überhaupt erkannt werden. Daher ist es unumgänglich, die Endanwender diesbezüglich zu sensibilisieren und zu schulen.

Auch dies schreiben wir uns bei VALUZE auf die Fahne. Neben Security Assessments bietet unser Trainingsportfolio auch die Endanwendersensibilisierung zum Thema IT-Sicherheit. Abschließend haben wir eine sehr positive Bilanz aus dem Besuch gezogen. Mit unserem durchdachten Portfolio können wir jedem unserer Kunden eine State-of-the-Art IT-Sicherheitsinfrastruktur schaffen. Von Multifaktorauthentifizierung, Gerätemanagement über standortgesteuertem Zugriff, Analyse von Domain Controller und Router/Switch Logs bis zu Verhaltensanalyse von Hosts decken wir alles technologisch ab. Das grundlegende Knowhow dafür vermitteln wir Administratoren und Endanwendern in Workshops und Trainings.

Sprechen Sie einfach mit uns!